Wat is digitale ketenweerbaarheid en waarom is het belangrijk?

Sinds begin dit jaar is de Europese NIS2-richtlijn van kracht. De richtlijn betekent dat organisaties worden verplicht om maatregelen te treffen om cybersecurityrisico’s te beheersen. Ook moet er nationaal strenger gehandhaafd worden op naleving van de NIS2. Een van de ‘sleutelelementen’ van de NIS2 houdt in dat er (nog) meer aandacht moet zijn voor ketensecurity.

Wat is digitale ketenweerbaarheid?

Het Nationaal Cyber Security Centrum (NCSC) definieert digitale ketensecurity of ketenweerbaarheid als het vermogen van ketens om zich te beschermen tegen cyberdreigingen, te herstellen van incidenten en mee te kunnen bewegen met de veranderingen in het dreigingslandschap. Er is van digitale ketenweerbaarheid sprake op het niveau van individuele organisaties en op ketenniveau.

Aanscherping van cybersecurity richtlijnen met de NIS2

De NIS2 is een aanscherping van de eerste NIS-richtlijn (ook wel bekend als NIB). Nationale overheden hebben tot 2024 de tijd om de NIS2 te vertalen naar de nationale wetgeving. Naast de essentiële sectoren (OES’s)[1], worden voor een groot aantal belangrijke sectoren nu meer strengere eisen gesteld over cybersecurity. Daar zal de handhaving vanuit nationale autoriteiten op zijn.

Die aanscherping komt niet uit de lucht vallen. Al enige jaren is digitalisering een belangrijke trend, maar nog altijd geven niet alle organisaties evenveel aandacht aan de veiligheid van informatie en netwerken. Europese en nationale wetgeving helpen om dit gelijk te trekken naar een hoger niveau; ze creëren een ‘level playing field’. Daarnaast is de toenemende cybercriminaliteit steeds uitdagender en sneller, en kent die geen landgrenzen.

Wat wordt er van jou als organisatie verwacht?

Concreet heeft de NIS2 een behoorlijke impact op de bedrijfsvoering van de relevante organisaties. De kern is dat zij aantoonbaar hun cybersecurity op orde hebben. De Rijksinspectie Digitale Infrastructuur (RDI) (voorheen Agentschap Telecom) is de aangewezen toezichthouder op de naleving van deze eisen.

Een voorbeeld hierin is het risico gebaseerd denken over cybersecurity, waarin het management actief betrokken wordt in het kennen van de cyberrisico’s. Ook geldt er een meldplicht (binnen 24 uur) voor cyberincidenten en significante dreigingen. Een ander belangrijk onderdeel is dat organisaties verantwoordelijk zijn voor de cybersecurity van de keten van zijn toeleveranciers en serviceproviders.

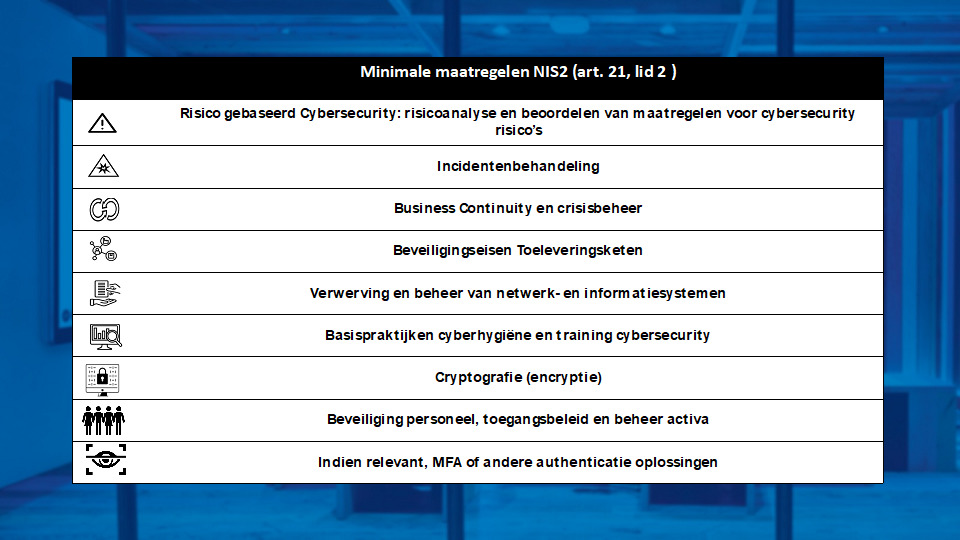

De sleutelelementen van NIS2

Waar liggen vaak risico’s in ketensecurity?

Incidenten kunnen in iedere schakel van de keten voorkomen. Je kunt je eigen organisatie als een fort hebben ingericht, maar als een van je leveranciers geen gebruik maakt van een sterk wachtwoordbeleid of encryptie, kan dat ook jouw organisatie kwetsbaar maken. Zo zijn jouw netwerk en informatie alsnog niet veilig.

Het meest recente voorbeeld van Nebu laat de enorme impact zien van een cyberincident bij een toeleverancier. Dit heeft als gevolg gehad dat de gegevens van zo’n 2 miljoen Nederlanders op straat liggen. Nebu was hierin de softwareleverancier van het marktonderzoekbureau Blauw. Blauw deed marktonderzoek voor onder andere NS, VodafoneZiggo, CZ en Vrienden van Amstel Live. Naar aanleiding hiervan hebben 139 organisaties melding van een datalek gedaan. Je kunt je dus afvragen: hoe goed hebben organisaties samen met alle toeleveranciers ‘hun security’ geregeld en welke potentiële impact is er voor jouw organisatie?

Start vandaag en help elkaar

Zorg ervoor dat je zicht hebt op ketensecurity en wees je bewust van de noodzaak hiervoor. Dat begint met in gesprek gaan over dit onderwerp met klanten en leveranciers. Wanneer er vervolgens over de hele linie transparantie is over de risico’s en dreigingen, help je samenwerkingspartners en toeleveranciers door de juiste cybermaatregelen te treffen.

Voor veel organisaties is cybersecurity niet de kern van hun werkzaamheden en komt er veel op ze af. Juist voor hen is het handig en fijn om meer kennis en handvaten te bieden. Samen helpen we elkaar verder en blijven er geen (significante) ketenrisico’s onder de radar.

Meer weten over ketensecurity en hoe je hier zicht op krijgt? Lees onze volgende blog!

Auteur: Nandenie Moenielal

Lead Business Development & Consultancy